Para penjahat siber selalu muncul dengan cara baru untuk mengirimkan pesan spam dan phising baik ke perorangan maupun perusahaan. Berbekal pengetahuan akan tren terbaru, mereka memanfaatkan perubahan besar kebiasaan digital di masa pandemi untuk meluncurkan serangan rekayasa sosial, misalnya melalui email phising.

Data Kaspersky menunjukkan bahwa dengan memasukkan topik hangat dan frasa yang sesuai dengan kegiatan online, misalnya belanja dan streaming saluran hiburan, atau pendemi Covid-19, dalam pesan spam mereka, peluang pelaku menggiring pengguna yang kurang waspada untuk mengklik pesan atau lampiran berbahaya meningkat tajam.

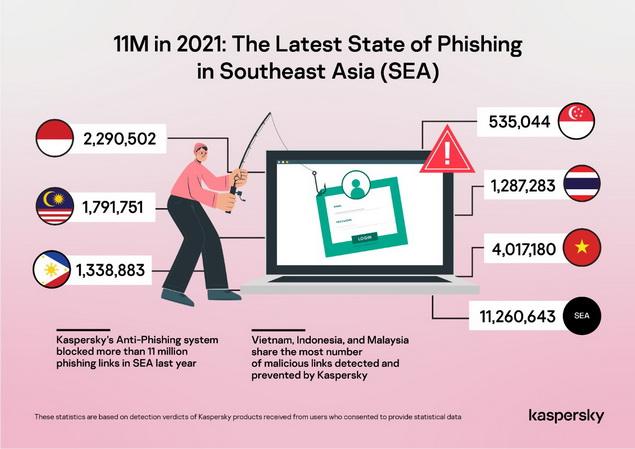

Pada 2021, sistem Kaspersky Anti-Phising memblokir 11.260.643 tautan phising di Asia Tenggara. Sebagian besar tautan diblokir dari perangkat pengguna Kaspersky di Vietnam, Indonesia, dan Malaysia.

“Email tetap menjadi pilihan utama komunikasi untuk bekerja di Asia Tenggara dan 11 juta percobaan phishing dalam setahun hanyalah sebuah puncak gunung es. Ketika semua data penting dikirim lewat email, penjahat cyber melihatnya sebagai poin masuk yang efektif dan menguntungkan. Contohnya bisa dilihat dari pembobolan Bangladesh Bank sebesar US$ 81 juta pada 2016 yang dilakukan melalui satu serangan phishing terarah. Perusahaan-perusahaan di Asia Tenggara perlu benar-benar mempertimbangkan teknologi keamanan cyber yang holistik dan mendalam untuk memperkuat keamanan server email mereka yang sangat penting,” ujar Yeo Siang Tiong, General Manager for Southeast Asia Kaspersky.

Tahun lalu, secara global solusi Kaspersky mendeteksi dan memblokir 253.365.212 tautan phising. Secara total, 8,20% pengguna Kaspersky di berbagai negara dan wilayah dunia paling tidak mendapatkan satu serangan phising.

Bekerja dari Rumah dan Business E-mail Compromise (BEC)

Dalam dua tahun terakhir, tren bekerja dari rumah meningkatkan percobaan phising detail perusahaan. Salah satu tren yang meningkat adalah business e-mail compromise (BEC) atau serangan terhadap email perusahaan. Serangan BEC adalah sejenis penipuan dimana pelaku berpura-pura menjadi perwakilan dari bisnis atau perusahaan terpercaya. Serangan BEC didefinisikan sebagai kegiatan terarah penjahat siber yang dilakukan dengan:

- Menukar email seorang karyawan perusahaan, atau mengambil alih email seseorang;

- Memperoleh kepercayaan karyawan tersebut;

- Melancarkan aksi yang membahayakan kepentingan perusahaan atau klien perusahaan.

Menurut Verizon, BEC adalah serangan rekayasa sosial paling umum kedua yang terjadi pada 2021. FBI juga melaporkan bahwa dari 2014 hingga 2019, serangan BEC menyebabkan kerugian lebih dari 2 miliar dolar AS bagi perusahaan-perusahaan di Amerika.

Para pakar Kaspersky juga terus mengamati serangan BEC. Pada kuartal keempat 2021, produk Kaspersky mencegah lebih dari 8 ribu serangan BEC dengan jumlah serangan terbanyak terjadi pada Oktober yaitu sebanyak 5.037 serangan. Sepanjang 2021, peneliti Kaspersky menganalisa bagaimana penipu membuat dan menyebarkan email palsu. Hasilnya, mereka menemukan bahwa serangan BEC dilakukan dalam dua kategori: skala besar dan sangat tertarget.

Serangan skala besar disebut BEC-as-a-Service dimana serangan dilakukan dengan menyederhanakan mekanisme serangan agar bisa menyasar sebanyak mungkin korban. Pelaku mengirim pesan sederhana secara massal dari akun email gratis dan berharap menjaring sebanyak mungkin korban. Pesan seperit ini biasanya kurang canggih tetapi cukup efisien.

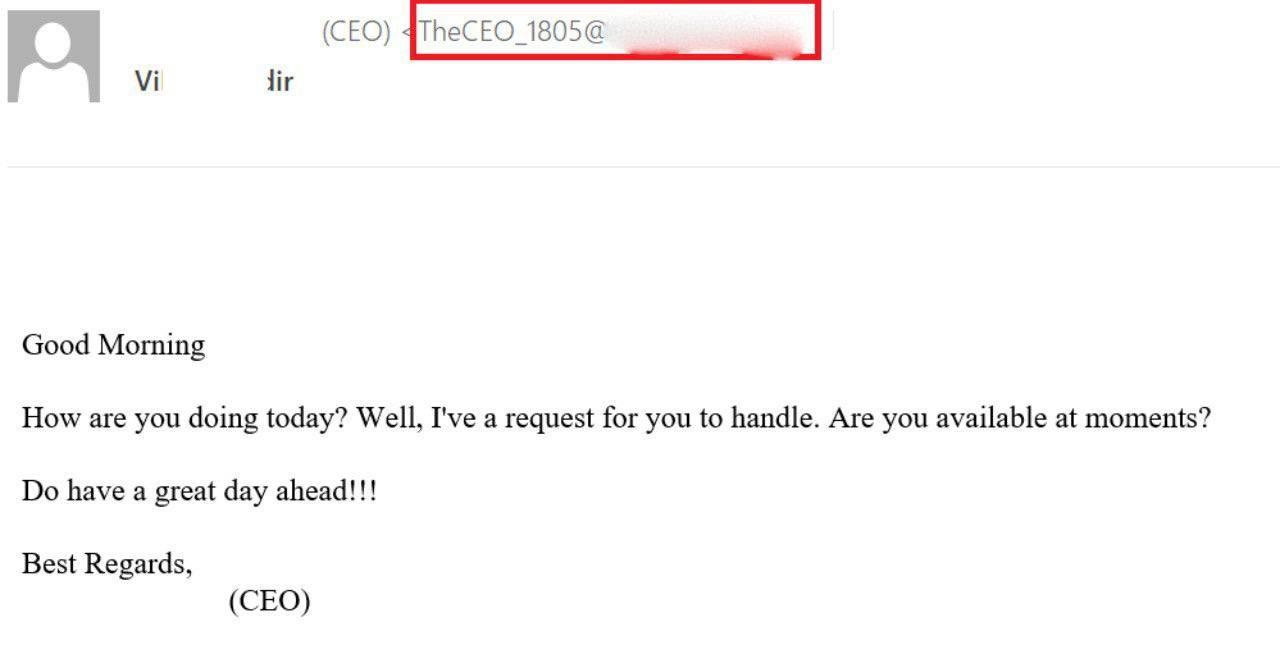

Berikut adalah contoh skema penipuan email skala besar CEO.

Caranya, karyawan menerima email dari rekan yang lebih senior. Pesannya selalu tidak jelas atau ambigu yang meminta untuk membantu menyelesaikan tugas. Penerima bisa jadi diminta untuk membayar kontak penting, menyelesaikan masalah keuangan, atau membagi informasi penting ke pihak ketiga. Siapa saja bisa menjadi korban penipuan ini. Ada beberapa penanda (red flag) yang bisa dilihat dari pesan seperti ini, misalnya tidak menggunakan akun perusahaan, dan pengirim jelas tidak bertata bahasa dengan baik.

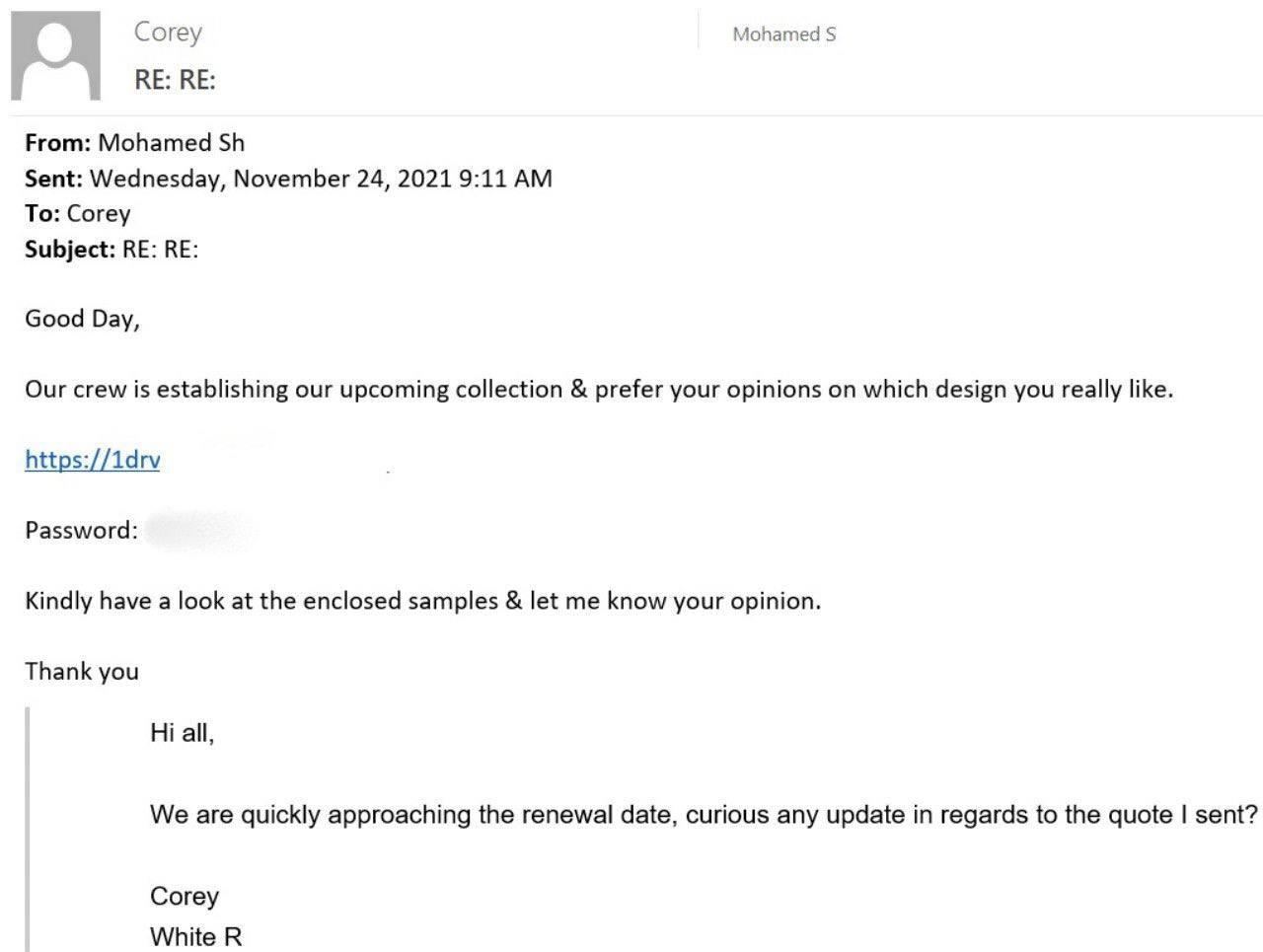

Saat penipu di atas mengandalkan email massal sederhana, penjahat siber lain menggunakan cara yang lebih canggih yaitu serangan BEC terarah. Cara kerjanya adalah pelaku pertama-tama menyerang mailbox pihak ketiga dan mengambil akses ke email tersebut. Ketika menemukan korespondensi email yang sesuai di mailbox pihak ketiga tersebut (misalnya masalah keuangan atau masalah teknis terkait pekerjaan), pelaku melanjutkan korespondensi dengan perusahaan yang disasar dengan berpura-pura menjadi pihak ketiga. Seringkali tujuannya adalah membujuk korban untuk mengirim sejumlah uang atau menginstal malware.

Karena penerima email memang sedang berkorespondensi dengan topik yang dibahas pelaku, penerima akan lebih mudah menjadi korban pelaku. Serangan jenis ini terbukti sangat efektif dan oleh karena itu tidak hanya digunakan oleh penjahat kelas teri yang mengincar keuntungan sesaat.

“Saat ini, kami melihat bahwa serangan BEC menjadi salah satu teknik rekayasa sosial yang paling banyak. Alasannya sederhana: pelaku menggunakan cara ini karena manjur. Ketika korban email palsu skala besar semakin berkurang, para pelaku mulai menjaring data calon korban yang spesifik dan menggunakan data ini untuk membangun kepercayaan. Serangan ini bisa dilakukan karena pelaku bisa dengan mudah mendapatkan nama dan jabatan karyawan perusahaan serta daftar kontak mereka secara terbuka. Oleh karena itu, kami menghimbau pengguna untuk berhati-hati saat di kantor,” ujar Roman Dedenok, pakar keamanan Kaspersky.

Bagaimana Perusahaan Menghadapi Serangan BEC

Penjahat siber menggunakan berbagai trik teknis dan metode rekayasa sosial untuk mendapatkan kepercayaan dan melakukan penipuan. Namun, melakukan sejumlah langkah efektif bisa mengurangi ancaman serangan BEC:

- Set up sender policy framework (SPF), gunakan signature DomainKeys Identified Mail (DKIM), dan terapkan kebijakan Domain-based Message Authentication, Reporting & Confrormance (DMARC) agar terlindungi dari korespondensi internal palsu. Secara teori, langkah-langkah ini juga mengijinkan perusahaan lain untuk mengotentikasi email yang dikirim atas nama perusahaan kalian (dengan catatan perusahaan lain juga menerapkan teknologi yang sama). Langkah ini belum tentu manjur karena belum bisa mencegah ghost spoofing atau domain yang mirip, tetapi semkain banyak perusahaan yang menggunakan SPF, DKM, dan DMARC, semakin sempit ruang gerak penjahat siber. Penggunaan teknologi ini memberi semacam imunitas kolektif terhadap berbagai kegiatan berbahaya yang menggunakan email.

- Berikan pelitihan rutin kepada karyawan untuk menghadapi rekayasa sosial. Gabungan workshop dan simulasi membantu karyawan untuk waspada dan mengenali serangan BEC yang berhasil melewati lapis keamanan lain.

- Gunakan tools keamanan untuk melindungi channel komunikasi perusahaan, misalnya Kaspersky Secure Mail Gateway dengan perangkat anti-phising, anti-spam, dan teknologi deteksi malware yang mumpuni. Meski BEC adalah salah satu jenis ancaman email yang paling canggih, solusi Kaspersky ini memiliki model heuristik sendiri untuk memproses indikator tidak langsung dan mendeteksi email palsu yang paling meyakinkan sekalipun.

- Langganan ke layanan intelijen ancaman mendalam dengan update rutin untuk mendapatkan visibilitas mendalam terhadap ancaman siber yang menarget perusahaan kalian.

Solusi Kaspersky dengan filtering konten yang khusus dibuat di lab sendiri sudah mengendali berbagai jenis serangan BEC, dan para pakar Kaspersky terus mengembangkan teknologi untuk melindungi dari serangan paling baru dan paling canggih.